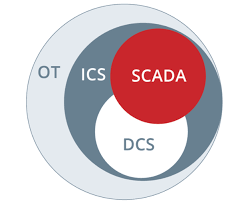

ALSEC bietet für kritische Infrastrukturen von Energieversorgungsunternehmen (EVU) ein Praxislabor an, welches den aktuellen Cyber Security Vorgaben der Branche entspricht und alle aktuellen Technologien enthält. Es beinhaltet 6 Unterwerke mit Anbindung an ein zentrales Leitsystem mit SCADA. Wir stellen dieses praxisorientierte Labor einem breiten Publikum für praktische Lösungen, Integration und Weiterbildung zur Verfügung und können ebenfalls gut an andere Branchen adaptiert werden. Es beinhaltet 6 Unterwerke mit lokalen SCADA und Gateway, sowie den IED`s, einen Prozesssimulator, der sekundäre Einspeisung und ein Intrusion Detection System. Das Setup ist für Prozessbus Integration vorbereitet. Übergeordnet wird ein zentrales Leitsystem SCADA via Gateways mit allen Daten versorgt.

ALSEC-Lab-Services_2024.pdf

IT-/OT-Schulungen im Labor

- Kennen des Aufbaus und der Funktionalitäten eines Unterwerks/Kraftwerks mit allen Anforderungen der OT

- Verstehen der Steuerung und der Schutztechnik.

- Im Expertenkurs lernen Sie fundiert den Aufbau Ihrer kritischen Infrastruktur und erhalten einen tiefen praktischen Einblick in die Systemintegration.

Einführung neuer Technologien

- Neue Technologien können im Labor integriert, evaluiert und geprüft werden.

- Verifizierung sowie Freigabe der IT-OT Komponenten betreffend Authentisierung und Autorisierung.

- Kunden sowie Lieferanten von Prozessbus-Systemen verschiedenster Technologien können integriert, parametriert und geprüft werden.

Proof of Concept für Kundenprodukte

- Sicherstellung der Kundenanforderungen für Ausschreibungen und Proof of Concept.

- Verifizierung der Kundenlösung durch Systemintegration.

- Proof of Concept Durchführung mit detailliertem Rapport, Abschlussbericht und Empfehlung für den Kunden.

Intrusion Detection System (IDS)

- Die Teilnehmer kennen die Einsatzgebiete und Technologien der IDS-Systeme und wissen diese zu bewerten.

- Sie wissen wie ein IDS-System in Ihre kritische Infrastruktur eingebunden wird und können Events erkennen und bewerten.

- Sie verstehen den Aufbau eines SOC und kennen die Wichtigkeit eines SIEM.

IT-/OT-Architektur für Unterwerke/Kraftwerke

- Die Teilnehmer kennen die Sicherheitsvorgaben und deren Standards Ihrer Branche

- Sie verstehen die Cyber Security- sowie OT-Anforderungen und wissen diese in ihrem Unternehmen umzusetzen.

- Sie kennen die Wichtigkeit der technischen Dokumente zur Integration der Cyber-Massnahmen.

Cyber Security Audits

- Verstehen des Vorgehens und der Vorgaben eines Sicherheitsaudits zur Durchführung in Ihrem Unternehmen.

- Bewertung der Schwachstellen und Risiken sowie deren Kritikalität.

- Kenntnis der Sicherheitsmassnahmen inkl Bewertung und Priorisierung.

- Implementation und Prüfung der priorisierten Massnahmen im Labor.

IT-/OT-Schulungen im Labor

Einführungskurs

Einführung in den Aufbau eines Unterwerks/Kraftwerks, vom Primärprozess bis zum Rechenzentrum bzw. zentraler Leitstelle. Kennenlernen von Netzwerklayouts, IP-Konzepten sowie Firewallmatrix. Einführung in die Steuerung und Schutzfunktionen der kritischen Infratrukturen. Einführung in die verwendeten Protokolle der OT. Grundschulung IEC61850, IEC60870-5-101/104, File Transfer, Zeitsynchronisation bis hin zur Authentisierung der OT-Komponenten via "Role-based Access Control.

Fortgeschrittenenkurs

Interpretation des Netzwerklayout, IP Konzepte, Firewall-Matrix, "Role-based Access Control" , sowie eines gesicherten Fernzugriffs im Labor. Prüfung der Steuerfunktionen am lokalem IED sowie am lokalem SCADA mit Verriegelungen und Blockierungen. Prüfung der Schutzfunktionen im Labor.

Expertenkurs

Detaillierte Gesamtbetrachtung der kritischen Infrastruktur Unterwerk/Kraftwerk. Die Bedeutung von Whitelist-Blacklist, die Umsetzung eines "Role-based Access Control" für OT-Komponenten sowie die sichere Integration eines SCADA Systems. Berechnung, Parametrierung und Prüfung der Netzschutzfunktionen wie Distanzschutz, Wiedereinschaltung und Synchrocheck. IEC61850 System-integration, IEC 60870-5-101/104 Anbindungen, IEC61850 SCADA & Gateway Integration sowie Analyse des Netzwerkverkehrs.

Einführung neuer Technologien

Netzwerktechnologien, VLAN Routed Goose

Das Labor ist modular aufgebaut und unterstützt die Integration neuer Technologies sowie Komponenten, Bsp. Segmentierung mit VLANs oder Einsatz von Routed Goose

Integration Prozessbus

Der modulare Aufbau des Labor unterstützt IEC61850-9-2LE. Die Komponenten werden im Labor integriert, parametriert und geprüft.

RBAC Anbindung OT-Herstellerkomponenten

Die Anbindung der IT-sowie OT Komponenten zur Authentisierung sowie die Integration des Kunden RBAC-Konzept kann im Labor parametriert und geprüft werden.

Proof of Concept für Kundenprodukte

Durchführung des Proof of Concept (PoC), Reporting, Abschlussbericht

Durchführung eines PoC physisch im Labor. Verifikation aller spezifizierten und konzeptionellen Anforderungen. Reporting, Abschlussbericht sowie Empfehlung aus dem PoC.

Spezifikation des Kunden evaluieren

Unterstützung der Kunden bei der Erarbeitung der Spezifikation und Proof-of-Concept Lösungen betreffend den Anforderungen der OT-/IT- und Cyber Security.

Integration der Kundenprodukte im Labor

Integration der Kunden-Lösungen oder Lieferanten Komponenten im Labor.

Intrusion Detection System (IDS)

Aufbau OT-SOC, Anbindung an zentrales SIEM

Anhand der Unternehmens Sicherheits Strategie werden die IDS-System an ein zentrales SIEM angebunden. Der organisatorische Aufbau eines SOC wird aufgezeigt, sowie deren Aufgabenbereich definiert.

Cyber Monitoring

Vorstellung und Integration eines IDS-Systems im Labor. Evaluation und Interpretation der Alarme und Events.

IDS Spezifikation, Evaluation, Integration

Vorstellung verschiedener Intrusion Detection Systeme, deren Einsatzgebiet, Technologien, Integration sowie deren Vor-und-Nachteile.

IT-/OT-Architektur für Unterwerke/Kraftwerke

Kurs, Purdue, Kennenlernen Labor

Einführungsschulung der aktuellen Sicherheitsstandards im Abgleich mit nationalen sowie internationalen Standards, wie VSE Grundschutz für Operational Technologie, BSI, NIST, ISO sowie IEC Vorgaben.

Netzwerk Layout, IP Konzept, Netzwerksegmentierung, Firewall Matrix, Produkteevaluation

Technische Integration der Sicherheitsvorgaben auf kritischen Infrastrukturen. Aufzeigen der sukzessiven technischen Integration wie Netzwerklayout, IP-Konzept, Segmentierung, Whitelist vs. Blacklist bis hin zur Firewall-Matrix.

Requirements Engineering für kritische Infrastruktur Unterwerk/Kraftwerk

Von der Unternehmenssicherheits-Strategie bis zur technischen Spezifikation werden alle Einflüsse und Faktoren durchleuchtet. Dies betrifft die Organisation, Prozesse sowie die IT-/OT-Anforderungen.

Cyber Security Audits

Umsetzung der Massnahmen im Labor

Die priorisierten Cyber-Massnahmen werden im praktischen Labor umgesetzt. Im Anschluss erfolgt deren Prüfung sowie Neubewertung der ergriffenen Massnahmen.

Sicherheitsmassnahmen definieren

Anhand des durchgeführten Audits und der Betrachtung der Kritikalität sowie der Risikoeinschätzung werden die Teilnehmer die Sicherheitsmassnahmen definieren sowie deren Priorität bei der Umsetzung festlegen.

IKT Standard Audit im Labor durchführen

Praktische Durchführung eines Sicherheits-Audits im Labor. Kennenlernen der Vorgehensweise, der Risikoberwertung im Abgleich mit der Kritikalität.